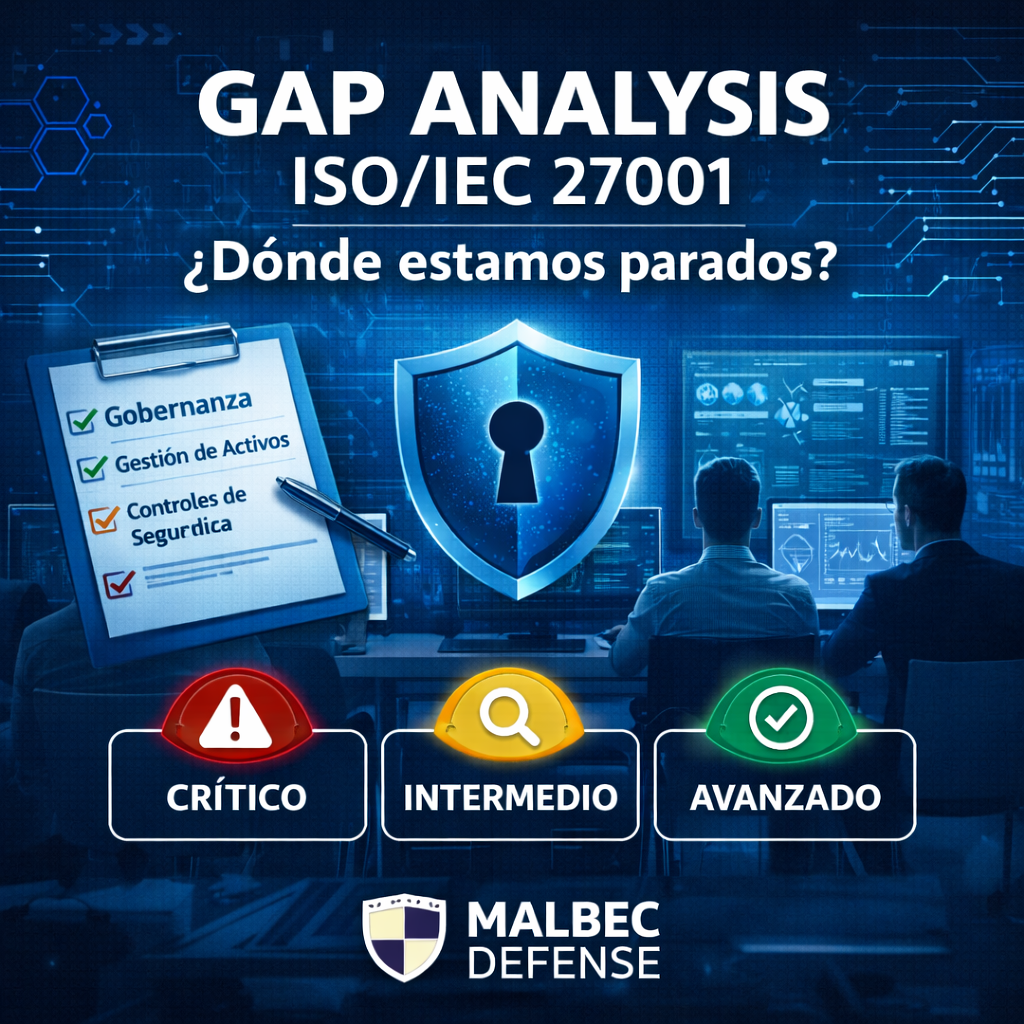

¿Dónde estamos parados?

Antes de certificar, hay que diagnosticar

Muchas organizaciones afirman que “cumplen con seguridad” porque tienen antivirus, firewall o backups. Sin embargo, la norma ISO/IEC 27001 no evalúa herramientas aisladas, sino la existencia de un Sistema de Gestión estructurado, basado en riesgos y respaldado por la dirección.

El primer paso antes de hablar de certificación es realizar un análisis de brecha (GAP Analysis).

Este ejercicio permite comparar la situación actual de la organización contra los requisitos formales del estándar y determinar:

- Qué controles ya existen.

- Qué procesos deben formalizarse.

- Qué riesgos no están siendo gestionados.

- Qué nivel de madurez real tiene la organización.

Un GAP no es una auditoría sancionatoria.

Es una herramienta estratégica para tomar decisiones informadas

Preguntas clave para realizar un GAP frente a ISO/IEC 27001

Antes de hablar de certificación, auditoría o inversión en herramientas, la pregunta estratégica es:

¿Nuestra organización gestiona la seguridad de la información o simplemente reacciona ante incidentes?

Un GAP Analysis consiste en comparar la situación actual de la organización con los requisitos establecidos en la norma ISO/IEC 27001.

A continuación, una guía orientativa para detectar brechas.

1️⃣ Gobernanza y liderazgo

- ¿Existe una política formal de seguridad de la información aprobada por la dirección?

- ¿Está designado un responsable (CISO o equivalente)?

- ¿La alta dirección participa activamente en decisiones de riesgo?

📌 Señal de alerta: si la seguridad depende exclusivamente del área técnica y no de la dirección.

2️⃣ Inventario de activos

- ¿Tenemos identificado qué sistemas críticos posee la organización?

- ¿Sabemos qué datos personales o sensibles procesamos?

- ¿Existe un inventario actualizado de hardware, software y bases de datos?

📌 Sin inventario no hay gestión de riesgo.

3️⃣ Gestión de riesgos

- ¿Se ha realizado una evaluación formal de riesgos documentada?

- ¿Se revisa periódicamente?

- ¿Existe un plan de tratamiento de riesgos?

ISO 27001 exige metodología, criterios y trazabilidad.

4️⃣ Controles técnicos y organizacionales

- ¿Hay control formal de accesos?

- ¿Se aplican políticas de contraseñas robustas?

- ¿Se gestionan privilegios de administrador?

- ¿Existe registro y monitoreo de eventos?

- ¿Se realizan copias de seguridad verificadas?

Aquí se contrastan los controles del Anexo A (versión 2022).

5️⃣ Concientización y cultura

- ¿El personal recibe capacitación en seguridad?

- ¿Existe protocolo ante phishing?

- ¿Se documentan incidentes y lecciones aprendidas?

La mayoría de incidentes tienen componente humano.

6️⃣ Gestión de incidentes

- ¿Existe un procedimiento formal de respuesta a incidentes?

- ¿Hay roles definidos?

- ¿Se registran y analizan causas raíz?

7️⃣ Documentación y mejora continua

- ¿Existen procedimientos escritos?

- ¿Se realizan auditorías internas?

- ¿La dirección revisa el desempeño del sistema?

Si no hay revisión ni auditoría, no hay SGSI.

📊 ¿Cómo interpretar las respuestas del GAP?

Responder afirmativamente no siempre significa cumplir con ISO/IEC 27001.

La clave está en el nivel de formalización, documentación y control.

Podés utilizar esta escala práctica:

🔴 Nivel 0 – Inexistente

- No existe política formal.

- No hay documentación.

- No se realizan evaluaciones de riesgo.

- Los controles dependen de decisiones informales.

👉 Situación reactiva. Alto nivel de exposición.

🟠 Nivel 1 – Informal

- Existen prácticas de seguridad.

- Hay controles técnicos implementados.

- No están documentados formalmente.

- No hay revisión periódica.

👉 Seguridad operativa, pero sin gobernanza.

🟡 Nivel 2 – Parcialmente formalizado

- Existen políticas escritas.

- Hay inventario básico de activos.

- Se han evaluado algunos riesgos.

- No existe auditoría interna sistemática.

👉 Organización en transición hacia un SGSI estructurado.

🟢 Nivel 3 – Gestión estructurada

- Política aprobada por dirección.

- Evaluación de riesgos documentada.

- Plan de tratamiento vigente.

- Auditorías internas periódicas.

- Revisión por la dirección.

👉 Alineado con los requisitos de ISO/IEC 27001.

🎯 Indicador práctico

Si más del 60% de tus respuestas:

- Son "No" → Brecha estructural importante.

- Son "Sí, pero no documentado" → Brecha de formalización.

- Son "Sí, documentado y revisado" → Madurez adecuada.

📌 Pregunta crítica que define todo

¿Podríamos demostrar ante una auditoría externa que gestionamos nuestros riesgos de manera sistemática?

Si la respuesta es dudosa, existe GAP.

🧠 Recomendación profesional

Un GAP serio no se basa en percepción.

Debe apoyarse en:

- Evidencia documental

- Entrevistas con responsables

- Revisión de procedimientos

- Verificación técnica

- Matriz de riesgos

Solo así se obtiene una radiografía real.

🎯 ¿Qué revela un GAP Analysis?

Un análisis serio permite clasificar la situación en tres niveles:

- 🔴 Crítico: ausencia de estructura formal.

- 🟡 Intermedio: controles técnicos dispersos sin gobernanza.

- 🟢 Avanzado: sistema documentado con enfoque basado en riesgos.

El resultado no busca señalar culpables, sino identificar prioridades.

🧩 Conclusión estratégica

Un GAP frente a ISO/IEC 27001 no es un examen.

Es una radiografía organizacional.

Permite responder una pregunta clave:

¿Estamos preparados para un incidente grave o simplemente tenemos suerte?

Las organizaciones maduras no esperan una brecha de datos para profesionalizar su seguridad.